Diferencia entre revisiones de «Reconocimiento Correo Nocivo»

(Página creada con «En el caso de notebooks y computadores de escritorio, la mayoría de los casos de contaminación por virus y ''ransomwares'' ocurre por la interacción con contenido de cor…») |

Sin resumen de edición |

||

| Línea 7: | Línea 7: | ||

Lamentablemente, el protocolo de comunicaciones que utilizan los sistemas de correos (SMTP) data de los años 80 y presenta múltiples vulnerabilidades. Quizás la más grave es poder alterar casi libremente el remitente, por lo tanto, es recomendable chequear tanto el nombre como la dirección, y mejor aún, ver las cabeceras "From" en el código fuente del mensaje de correos. | Lamentablemente, el protocolo de comunicaciones que utilizan los sistemas de correos (SMTP) data de los años 80 y presenta múltiples vulnerabilidades. Quizás la más grave es poder alterar casi libremente el remitente, por lo tanto, es recomendable chequear tanto el nombre como la dirección, y mejor aún, ver las cabeceras "From" en el código fuente del mensaje de correos. | ||

[[File:correo-nocivo-remitente-falso.png]] | [[File:correo-nocivo-remitente-falso.png|thumb|none]] | ||

== Enlaces Maliciosos == | == Enlaces Maliciosos == | ||

| Línea 13: | Línea 13: | ||

Como norma general, se recomienda '''no seguir ningún enlace en los correos''', a no ser que provengan de una fuente confiable. Generalmente los enlaces dañinos tienen nombres erróneos, crípticos o confusos. | Como norma general, se recomienda '''no seguir ningún enlace en los correos''', a no ser que provengan de una fuente confiable. Generalmente los enlaces dañinos tienen nombres erróneos, crípticos o confusos. | ||

[[File:correo-nocivo-enlaces.png]] | [[File:correo-nocivo-enlaces.png|thumb|none]] | ||

== Adjuntos Nocivos == | == Adjuntos Nocivos == | ||

| Línea 32: | Línea 32: | ||

* vbs | * vbs | ||

[[File:correo-nocivo-adjuntos.png]] | [[File:correo-nocivo-adjuntos.png|thumb|none]] | ||

[[Category:Instructivos]] | [[Category:Instructivos]] | ||

Revisión actual - 00:11 11 nov 2021

En el caso de notebooks y computadores de escritorio, la mayoría de los casos de contaminación por virus y ransomwares ocurre por la interacción con contenido de correos maliciosos.

Frente a cualquier signo positivo de los síntomas siguientes o simple sospecha, encarecemos se nos haga llegar el mensaje de correo siguiendo las instrucciones sobre Reenvio Correo Sospechoso.

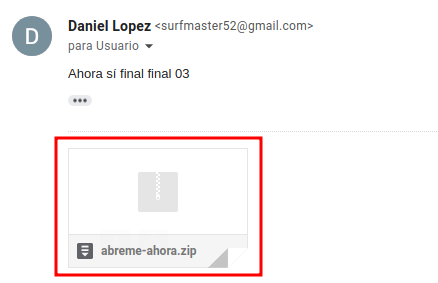

Reconociendo Remitentes Falsos

Lamentablemente, el protocolo de comunicaciones que utilizan los sistemas de correos (SMTP) data de los años 80 y presenta múltiples vulnerabilidades. Quizás la más grave es poder alterar casi libremente el remitente, por lo tanto, es recomendable chequear tanto el nombre como la dirección, y mejor aún, ver las cabeceras "From" en el código fuente del mensaje de correos.

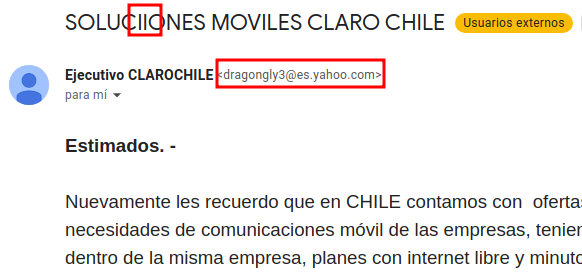

Enlaces Maliciosos

Como norma general, se recomienda no seguir ningún enlace en los correos, a no ser que provengan de una fuente confiable. Generalmente los enlaces dañinos tienen nombres erróneos, crípticos o confusos.

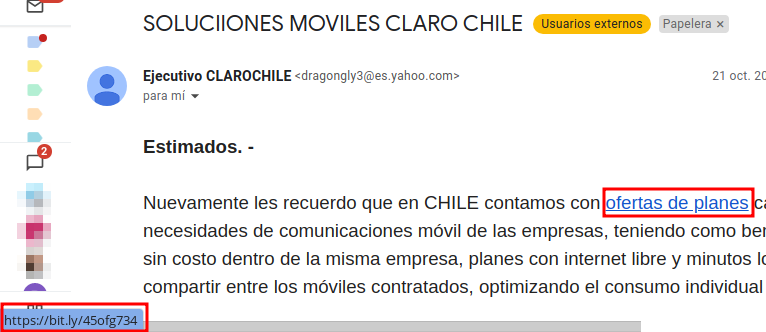

Adjuntos Nocivos

Asimismo, no se recomienda abrir los archivos adjuntos directamente; a no ser que provenga de una fuente confiable, o que permita corroborar que el correo fue emitido desde un emisor conocido.

Tal como en el caso de los enlaces, generalmente los nombres de los adjuntos nocivos poseen nombres engañosos o crípticos.

Las extensiones más comunes que poseen estos adjuntos dañinos son:

- zip

- xls

- xlsx

- doc

- docx

- exe

- js

- vbs